新冠疫情时期的欺诈

在任何时候,对稀缺和重要的医疗设备进行欺诈都是令人憎恶的,但在大流行期间,当急需这些设备来拯救生命时,这类活动的严重性就大大增加了。调查和制止这类行为是当务之急,以确保合法的医疗设施能够提供迫切需要的护理。

这就是在COVID-19大流行初期影响许多医疗设备制造商和医疗系统的情况。一名尼日利亚威胁行动者系统地、彻底地试图冒充美国的医疗机构,目的是以医院系统的名义从制造商那里骗取医疗设备。依靠正常的商业付款条件,威胁行为人会设法将医疗设备运往非法目的地,同时争取时间,通常是30或60天,在设备制造商甚至指望从合法机构获得付款之前。如果没有进一步的发明,设备将被送到欺诈的运输地点,制造商或供应商不仅将遭受经济损失,而且非常需要的设备将从合法的医疗机构转移使用。

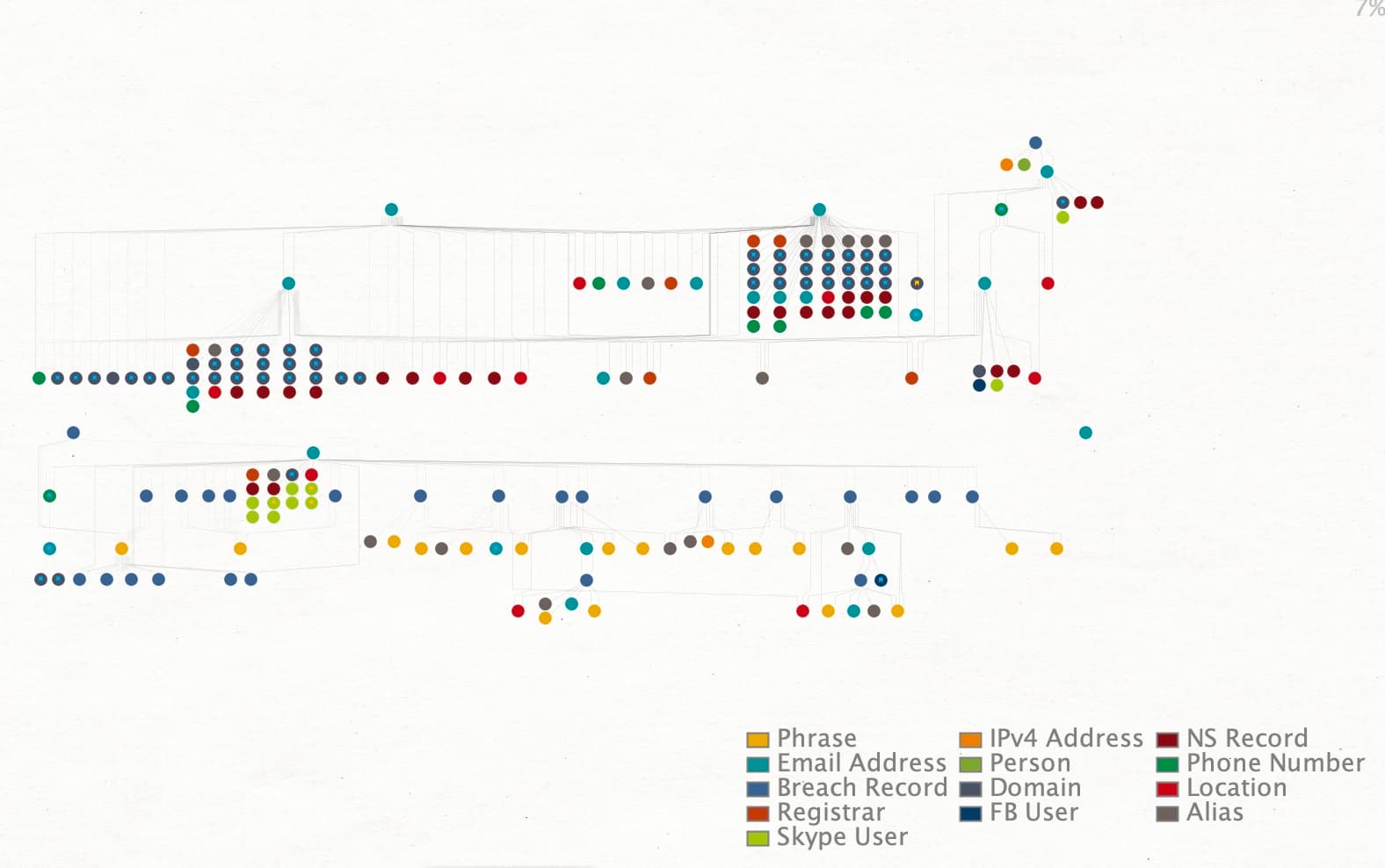

如图1所示,图1显示了与此次调查相关的各种类型的数据点,在这篇博客文章中,我们将回顾如何将传统域名Whois记录和其他IOCs与其他情报来源结合起来,以帮助更好地了解此类活动背后的参与者,并将他们绳之以法,因为这些活动每年给医疗系统造成数十亿美元的损失。

威胁行为者使用和滥用许多合法的商业服务来进行欺诈活动,不仅通过注册商注册域名并使用托管提供商基础设施,而且还使用其他服务作为其欺诈活动的一部分。这些服务也可以被枚举、跟踪,并且在许多情况下,它们可能是破坏事件本身的主体。在这种情况下,可以调查参与者用于混淆其活动的许多步骤。

考虑到他们滥用的服务数量和参与者使用的指标(如电子邮件地址和电话号码)的绝对数量,当他们觉得自己不会被监视时,他们往往会在涉及到操作安全的地方“失败”。两个常见的例子是在不同的帐户之间重用信息,比如密码,或者使用一个电子邮件服务作为另一个服务的恢复电子邮件。这些在操作安全方面的失误通常有助于理解和关联与特定行为者相关的内容。

从历史Whois开始

在本例中,参与者使用了许多流行的域注册器,包括公共域注册器(PDR)、Tucows、Wild West Domains和谷歌。对欺诈域名的检查包括一个看似无害的域名ryanlherco[。] . com,但后来被用作其他多个欺诈域名的电子邮件联系人,以及一个Gmail地址((电子邮件保护)[.]com),其中包括以“约翰·斯宾塞”和“莫里斯·多德”为注册别名的一系列其他假冒域名。与这些注册相关的电话号码(+2348067506761)有助于识别另外两个Gmail和Outlook帐户,也与演员有关。正如前面提到的,欺诈行为者在他们的方案中通常需要额外类型的服务,而对与这些邮件相关的其他服务的查询发现了一些行为者使用的Skype帐户,这有助于了解行为者在世界上的哪里操作。这些账户将尼日利亚阿布贾列为与他们有关的地区。

开始解开与演员有关的账目

考虑到欺诈行为者通常使用的大量电子邮件地址,他们通常不使用最佳实践,而是在许多不同的服务中依赖密码重用。图2说明了这一点,其中不仅有许多与电子邮件地址相关的Skype帐户(包括前面观察到的Maurice Dodd的名字),而且它还用于订阅许多其他服务,所有服务都使用相同的相当独特的(和西非)密码“olanrewajua1”选择。

在其他OSINT来源中查询这个密码为调查提供了重要的新机会,因为行动者曾在其他7个电子邮件地址中使用过这个密码和一个几乎相同的密码。除了重复使用密码之外,该黑客还使用了一种欺诈分子在试图管理多个账户时常用的策略:使用一个电子邮件作为其他账户的备份或恢复邮件。电子邮件的使用频率越高,电子邮件累积的数字足迹就越大。此外,账户之间的链接为他们提供了更多的机会,让他们在不知情的情况下出错。这最终是这个参与者失败的部分原因,如图3所示的Maltego图表显示了参与者通过电子邮件备份恢复帐户绑定的欺诈账户与用于社交媒体和其他开源调查渠道的合法邮件之间的联系。

这类策略除了容易导致行动安全失败外,许多行为者还试图向他们活动的社区隐藏其犯罪活动的真实性质,包括向朋友和家人隐瞒令人不快的信息。在这起案件中,一个在服务中反复使用的电子邮件地址也被用作与之相关的社交媒体账户的回收电子邮件地址:演员的妻子,她发布了他们的结婚照,显然不知道他的犯罪活动的性质。在调查威胁行为人时,这种情况更为普遍,当家庭成员或朋友和同事无意中提供有关行为人的重要信息时,这种情况通常是另一种情报来源。在本例中,通过对家庭社交媒体账户的审查,确认了演员的身份,这是一名来自尼日利亚的男性,他的结婚照被发布在其配偶的社交媒体账户上,如图4所示。

把它们结合在一起

威胁行为者,特别是那些惯犯率高的人,或那些长期从事此类活动的人,留下了蛛丝马迹,特别是历史whois和基础设施数据,在试图了解对手的本质时,这些数据是无价的。虽然随着时间的推移,他们倾向于进化和改进他们的战术,但这些历史数据不会消失,正如我们已经说明的,有时少量的错误(甚至只是一个)就足以追踪到犯罪行为,这将决定他们的未来。在这一具体案件中,国际执法部门对这一威胁行为者的恶劣犯罪活动提出了指控。